Phishing, spoofing, malware… sabe realmente a diferença?

27 de março de 2026 | Jordi Genescà Prat

Cibersegurança

Há termos que toda a gente já ouviu, mas que poucas pessoas conseguem distinguir com clareza. Phishing, spoofing e malware aparecem frequentemente juntos e, em muitas conversas, são utilizados como se significassem exatamente o mesmo. Mas não significam.

Compreender a diferença não é apenas uma questão técnica. É também uma forma de perceber melhor como funcionam os ataques atuais e o que uma empresa pode fazer para reduzir o risco. Porque quando falamos de cibersegurança, nem tudo é simplesmente “um ataque”. Existem diferentes formas de entrada, diferentes objetivos e diferentes formas de enganar.

Quando tudo parece igual… mas não é

No dia a dia, é comum ouvir frases como “fomos alvo de phishing” quando, na realidade, aconteceu algo mais complexo. Isso é natural, porque muitos ataques combinam várias técnicas ao mesmo tempo.

Um único ataque pode incluir:

- Suplantação de identidade no remetente (spoofing)

- Uma mensagem criada para gerar urgência ou confiança (phishing)

- Um ficheiro ou link malicioso (malware)

Visto de fora, parece uma única ameaça. Mas, na prática, são várias camadas que trabalham em conjunto. E é precisamente essa combinação que torna muitos ataques tão eficazes.

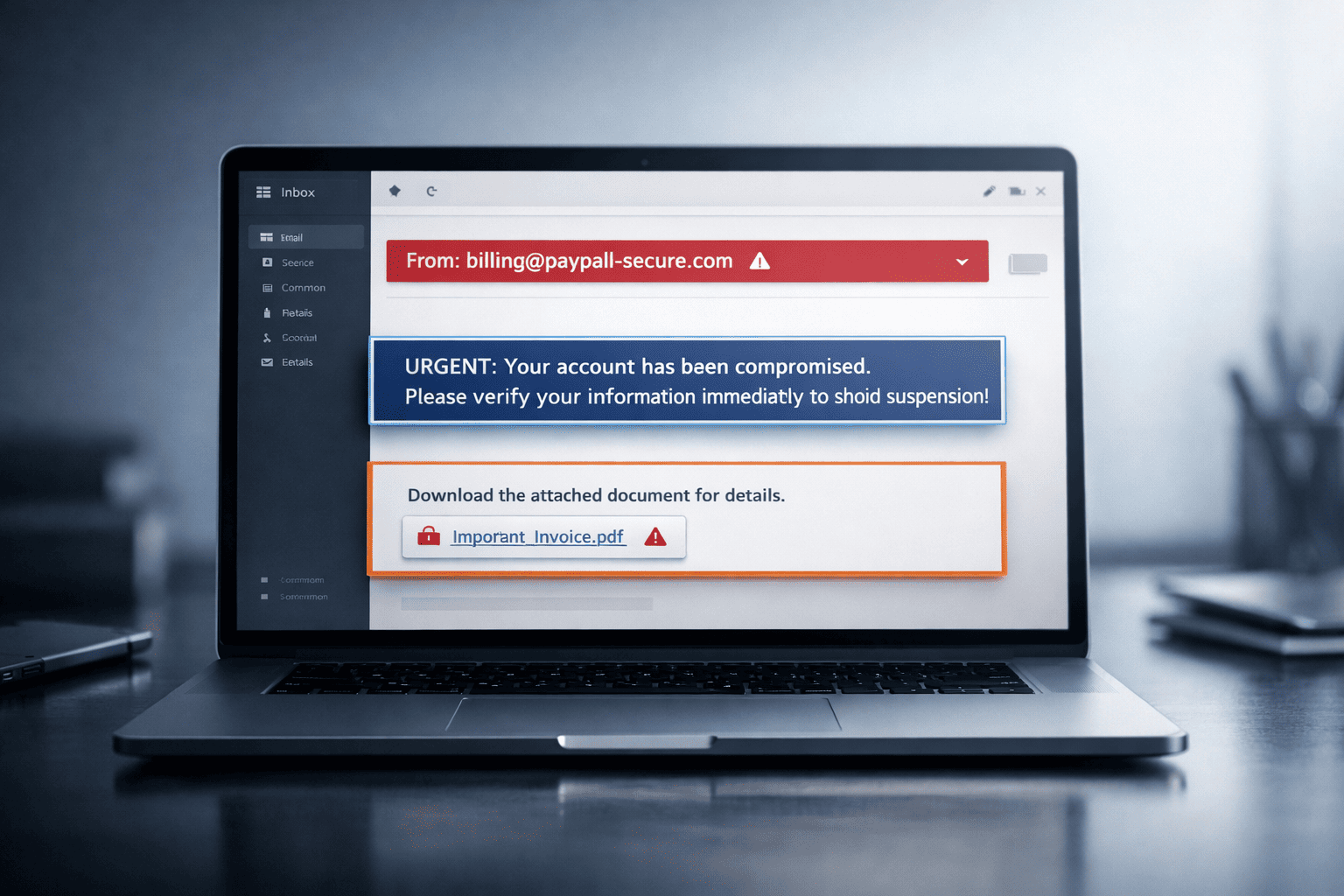

Phishing: a arte de enganar o utilizador

O phishing não ataca primeiro a tecnologia, ataca as pessoas. É uma técnica concebida para levar o utilizador a fazer algo que não deveria: partilhar credenciais, clicar num link ou descarregar um ficheiro. Não exige vulnerabilidades complexas, apenas uma mensagem credível.

Alguns exemplos comuns incluem:

- Emails que imitam Microsoft, Google ou fornecedores conhecidos

- Alertas urgentes de bancos ou serviços financeiros

- Mensagens internas que parecem vir da própria equipa

O objetivo é sempre o mesmo: gerar confiança para provocar uma ação. E quando essa ação acontece, o ataque já começou a ter sucesso.

Spoofing: quando a identidade deixa de ser fiável

O spoofing muda o foco. Aqui, o problema não é tanto o conteúdo da mensagem, mas a sua origem. O atacante faz com que um email, um site ou até uma chamada pareçam vir de uma fonte legítima.

Isso pode acontecer através de:

- Um email que parece enviado a partir do seu próprio domínio

- Um fornecedor com um nome quase idêntico ao verdadeiro

- Um URL com uma pequena alteração que passa despercebida

Quando a origem parece confiável, a desconfiança desaparece. E nesse momento, o resto do ataque torna-se muito mais eficaz.

O spoofing raramente é o ataque completo por si só. É o elemento que torna o phishing muito mais convincente.

Malware: quando o problema já está dentro

O malware é o ponto em que o ataque deixa de ser uma possibilidade e passa a estar ativo dentro do sistema. Pode entrar através de um anexo, de uma descarga ou até de um site aparentemente legítimo.

Uma vez instalado, pode causar vários tipos de impacto:

- Roubo de informação sensível

- Captura de credenciais

- Acesso remoto aos sistemas

- Encriptação de dados (ransomware)

Em muitos casos, o malware não é o início do ataque, mas sim o resultado. Alguém já foi enganado, clicou onde não devia ou confiou em algo que parecia seguro.

Como se combinam num ataque real

Para perceber melhor a diferença, imagine um cenário bastante comum. Um colaborador recebe um email que parece vir do departamento de IT. O remetente foi falsificado — isso é spoofing.

A mensagem indica que existe um problema de segurança e pede a atualização urgente da palavra-passe — isso é phishing.

O email inclui um link para uma página que imita o ambiente corporativo. O utilizador confia, acede e introduz os seus dados. A partir desse momento, o atacante já tem acesso à conta.

Em outros casos, o mesmo link pode descarregar um ficheiro que instala malware no dispositivo.

Tudo acontece em poucos minutos. E tudo começa com algo aparentemente inofensivo.

Compreender a diferença é o que realmente protege a sua empresa

Muitas empresas ainda pensam que estes ataques são pontuais ou que afetam apenas grandes organizações. Mas a realidade é diferente. Os ataques são cada vez mais automatizados, mais frequentes e mais difíceis de detetar. Não procuram uma empresa específica, procuram qualquer oportunidade.

Por isso, proteger-se não significa evitar completamente os ataques, mas sim reduzir ao máximo a probabilidade de sucesso. Isso implica trabalhar em várias camadas: uma configuração correta do domínio (SPF, DKIM e DMARC), controlo sobre quem pode enviar emails em nome da empresa, deteção de comportamentos suspeitos, formação básica dos utilizadores e mecanismos que permitam validar a autenticidade das mensagens.

Quando estas medidas estão bem implementadas, os ataques não desaparecem — mas tornam-se muito menos eficazes. E essa diferença é determinante.

Se quiser saber mais sobre como proteger a sua empresa contra este tipo de ameaças e evitar suplantação de identidade, pode consultar a nossa página sobre proteção contra phishing.

Porque na cibersegurança, tudo começa muitas vezes com algo pequeno. E compreender esse primeiro passo faz toda a diferença.