Phishing, spoofing, malware… ¿Sabes realmente la diferencia?

27 de marzo de 2026 | Jordi Genescà Prat

Ciberseguridad

Hay términos que todo el mundo ha oído, pero que pocas personas saben diferenciar con claridad. Phishing, spoofing y malware suelen aparecer juntos y, en muchas conversaciones, se utilizan como si fueran exactamente lo mismo. Pero no lo son.

Entender la diferencia no es solo una cuestión técnica. También es una forma de comprender mejor cómo funcionan los ataques actuales y qué puede hacer una empresa para reducir el riesgo. Porque cuando hablamos de ciberseguridad, no todo es simplemente “un ataque”. Hay distintas formas de entrar, distintos objetivos y distintas maneras de engañar.

Cuando todo parece lo mismo… pero no lo es

En el día a día, es habitual escuchar frases como “nos han intentado hacer phishing” cuando en realidad lo que ha ocurrido es algo más complejo. Esto tiene lógica, porque muchos ataques combinan varias técnicas al mismo tiempo.

Un mismo ataque puede incluir:

- Suplantación de identidad en el remitente (spoofing)

- Un mensaje diseñado para generar urgencia o confianza (phishing)

- Un archivo o enlace malicioso (malware)

Desde fuera parece una única amenaza, pero en realidad son capas distintas que se refuerzan entre sí. Y esa combinación es lo que hace que muchos ataques sean tan eficaces.

Phishing: el arte de engañar al usuario

El phishing no ataca primero a la tecnología, ataca a la persona. Es una técnica diseñada para que el usuario haga algo que no debería: compartir información, hacer clic o descargar un archivo. No necesita vulnerabilidades complejas, solo un mensaje creíble.

Algunas formas habituales en las que aparece:

- Correos que imitan a Microsoft, Google o proveedores conocidos

- Avisos urgentes de bancos o servicios financieros

- Mensajes internos que parecen venir del equipo de la empresa

El objetivo siempre es el mismo: generar confianza para provocar una acción. Y cuando esa acción ocurre, el ataque ya ha empezado a funcionar.

Spoofing: cuando la identidad deja de ser fiable

El spoofing cambia el enfoque. Aquí el problema no es tanto el contenido, sino el origen del mensaje. El atacante hace que algo parezca venir de una fuente legítima, y eso altera completamente la percepción del usuario.

Puede manifestarse de formas como:

- Un email que parece enviado desde tu propio dominio

- Un proveedor con un nombre casi idéntico al real

- Una URL que cambia un carácter, pero pasa desapercibida

Si el origen parece fiable, la desconfianza desaparece. Y en ese momento, el resto del ataque tiene muchas más probabilidades de éxito.

Malware: cuando el problema ya está dentro

El malware es el punto en el que el ataque deja de ser una posibilidad y pasa a ejecutarse dentro del sistema. Puede llegar a través de un archivo adjunto, una descarga o un enlace aparentemente legítimo.

Una vez dentro, puede provocar impactos como:

- Robo de información sensible

- Captura de credenciales

- Acceso remoto al sistema

- Bloqueo de datos mediante ransomware

En muchos casos, el malware no es el inicio del ataque, sino el resultado de un engaño previo. Alguien ha confiado, ha hecho clic o ha descargado algo que parecía seguro.

Cómo se combinan en un ataque real

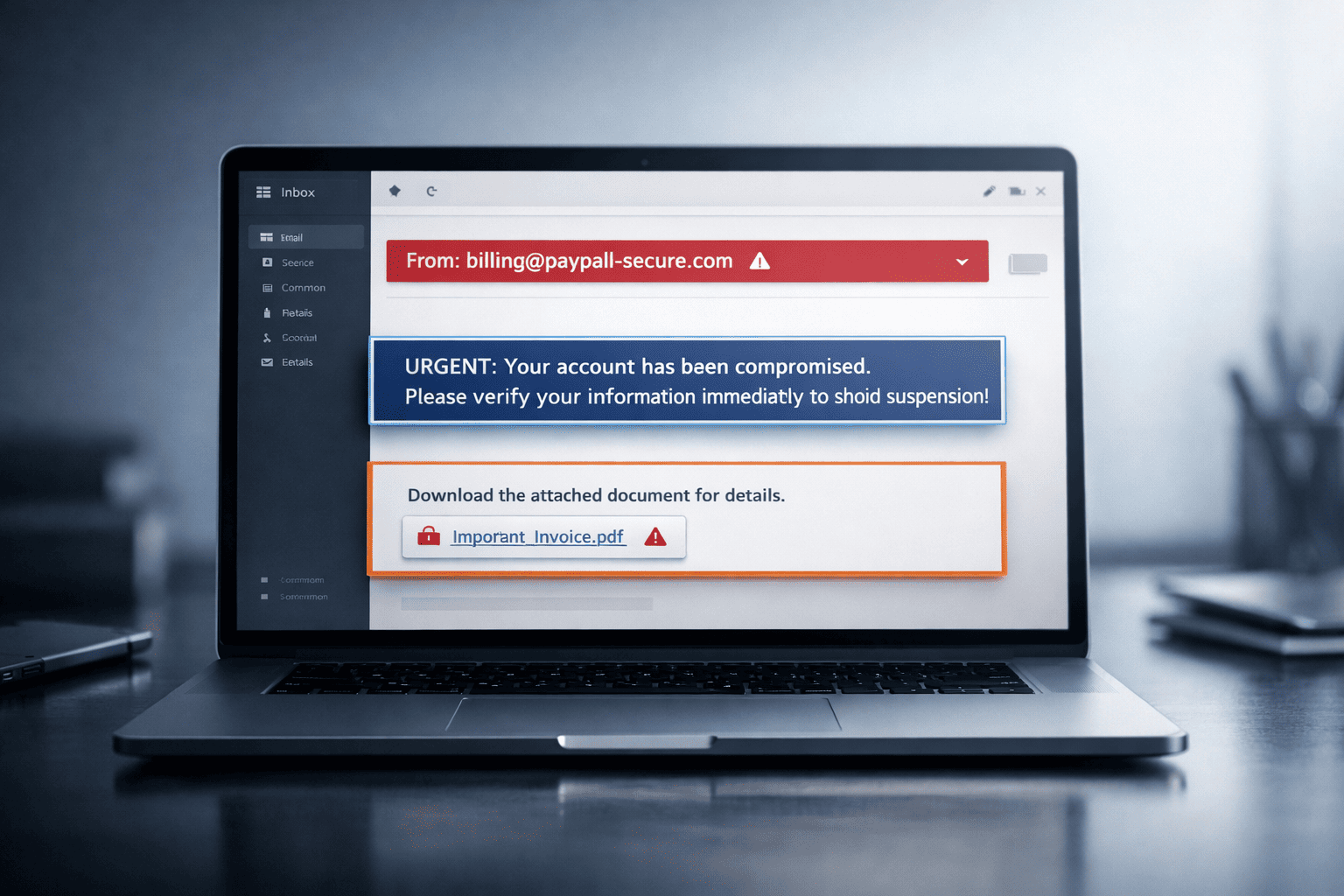

Para verlo con claridad, basta imaginar un caso bastante habitual. Un empleado recibe un correo que parece venir del departamento de IT. El remitente ha sido suplantado, lo que corresponde a spoofing. El mensaje indica que hay un problema de seguridad y pide actualizar la contraseña con urgencia, lo que introduce el phishing.

El correo incluye un enlace que lleva a una página que imita el entorno corporativo. El usuario accede, confía e introduce sus credenciales. A partir de ese momento, el atacante ya puede acceder a la cuenta. En otros casos, ese mismo enlace descarga un archivo que instala malware en el equipo.

Todo ocurre en cuestión de minutos. Y todo empieza con algo aparentemente inofensivo.

Entender la diferencia es lo que realmente protege tu empresa

Muchas empresas siguen pensando que estos ataques son puntuales o que solo afectan a grandes organizaciones. Pero la realidad es otra. Son cada vez más frecuentes, más automatizados y más difíciles de detectar. No buscan una empresa concreta, buscan cualquier oportunidad.

Por eso, protegerse no consiste en evitar el ataque, sino en reducir la probabilidad de que tenga éxito. Esto implica trabajar sobre varias capas: una correcta configuración del dominio mediante SPF, DKIM y DMARC, control sobre quién puede enviar correos en nombre de la empresa, detección de comportamientos sospechosos, formación básica de los usuarios y validación de la autenticidad de los mensajes.

Cuando estas medidas están bien implementadas, el ataque sigue existiendo, pero pierde eficacia. Y esa diferencia es la que marca el impacto real.

Si quieres profundizar en cómo proteger tu empresa frente a este tipo de amenazas y evitar suplantaciones, puedes hacerlo en nuestra página sobre protección contra phishing.

Porque en ciberseguridad, muchas veces todo empieza con algo pequeño. Y entender ese primer paso es lo que marca la diferencia.