Phishing, spoofing, malware… saps realment la diferència?

27 de març de 2026 | Jordi Genescà Prat

Ciberseguretat

Hi ha termes que tothom ha sentit, però que poques persones saben diferenciar amb claredat. Phishing, spoofing i malware acostumen a aparèixer junts i, en moltes converses, s’utilitzen com si fossin exactament el mateix. Però no ho són.

Entendre la diferència no és només una qüestió tècnica. També és una manera de comprendre millor com funcionen els atacs actuals i què pot fer una empresa per reduir el risc. Perquè quan parlem de ciberseguretat, no tot és simplement “un atac”. Hi ha diferents formes d’entrar, diferents objectius i diferents maneres d’enganyar.

Quan tot sembla el mateix… però no ho és

En el dia a dia, és habitual sentir frases com “ens han intentat fer phishing” quan en realitat ha passat alguna cosa més complexa. Això té sentit, perquè molts atacs combinen diverses tècniques al mateix temps.

Un mateix atac pot incloure:

- Suplantació d’identitat en el remitent (spoofing)

- Un missatge dissenyat per generar urgència o confiança (phishing)

- Un arxiu o enllaç maliciós (malware)

Des de fora sembla una única amenaça, però en realitat són capes diferents que es reforcen entre si. I aquesta combinació és el que fa que molts atacs siguin tan eficaços.

Phishing: l’art d’enganyar l’usuari

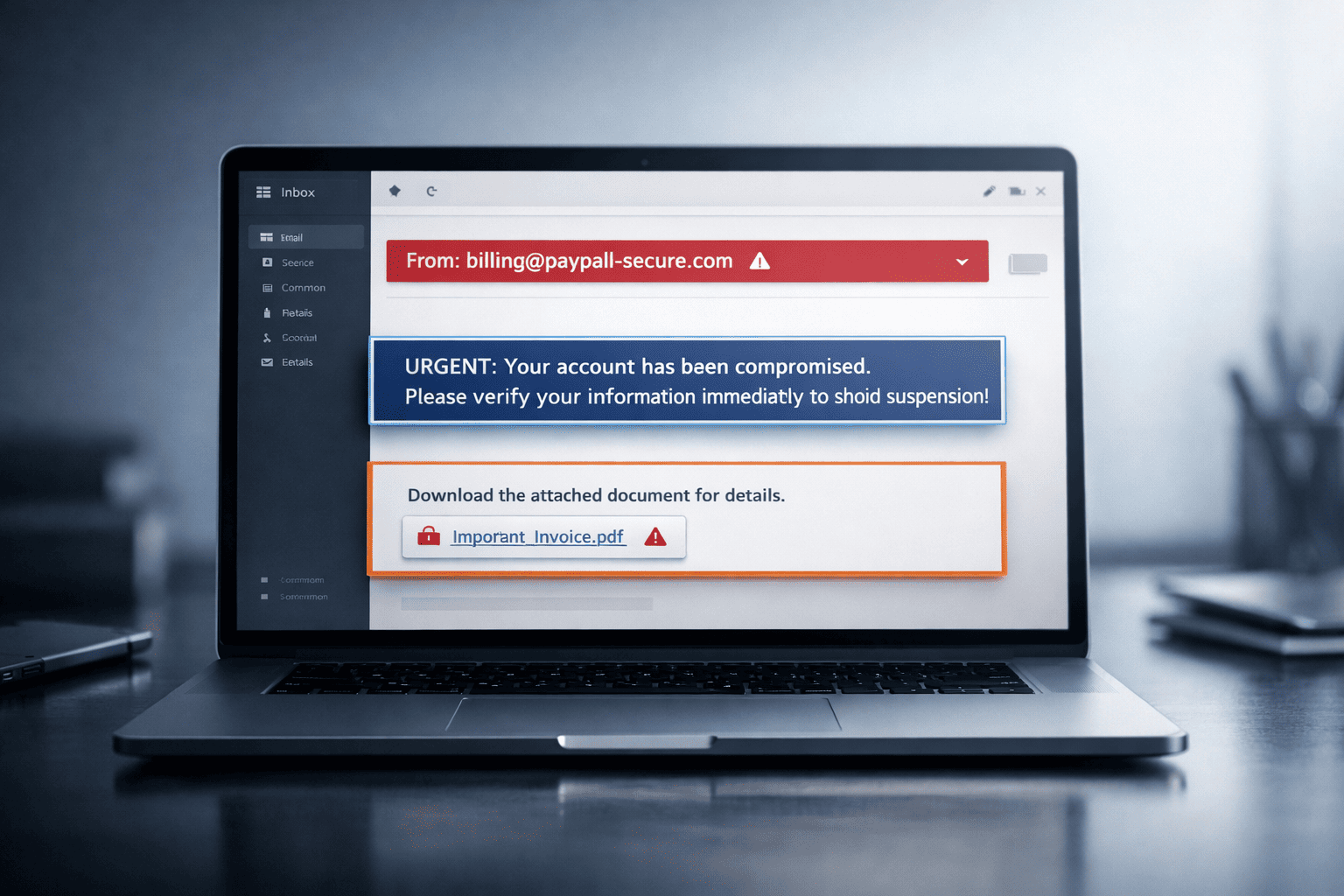

El phishing no ataca primer la tecnologia, ataca la persona. És una tècnica dissenyada perquè l’usuari faci alguna cosa que no hauria de fer: compartir credencials, fer clic en un enllaç o descarregar un arxiu. No necessita vulnerabilitats complexes, només un missatge creïble.

Algunes formes habituals en què apareix:

- Correus que imiten Microsoft, Google o proveïdors coneguts

- Avisos urgents de bancs o serveis financers

- Missatges interns que semblen venir del teu propi equip

L’objectiu sempre és el mateix: generar confiança per provocar una acció. I quan aquesta acció es produeix, l’atac ja ha començat a funcionar.

Spoofing: quan la identitat deixa de ser fiable

El spoofing canvia el focus. Aquí el problema no és tant el contingut, sinó l’origen del missatge. L’atacant fa que un correu, una web o fins i tot una trucada semblin provenir d’una font legítima.

Això pot manifestar-se de formes com:

- Un email que sembla enviat des del teu propi domini

- Un proveïdor amb un nom gairebé idèntic al real

- Una URL amb un petit canvi que passa desapercebut

Quan l’origen sembla fiable, la desconfiança desapareix. I en aquell moment, la resta de l’atac té moltes més probabilitats de tenir èxit.

El spoofing rarament és l’atac complet per si sol. És el que fa que el phishing sigui molt més creïble.

Malware: quan el problema ja és dins

El malware és el punt en què l’atac passa de ser una possibilitat a executar-se dins del sistema. Pot arribar a través d’un fitxer adjunt, una descàrrega o una web aparentment legítima.

Un cop dins, l’impacte pot ser molt variat:

- Robatori d’informació sensible

- Captura de credencials

- Accés remot als sistemes

- Xifrat de dades (ransomware)

En molts casos, el malware no és el punt de partida, sinó el resultat. Algú ha estat enganyat, ha fet clic on no tocava o ha confiat en alguna cosa que semblava segura.

Com es combinen en un atac real

Per entendre-ho millor, imagina una situació bastant habitual. Un empleat rep un correu que sembla venir del departament d’IT. El remitent ha estat suplantat, això és spoofing.

El missatge indica que hi ha un problema de seguretat i demana actualitzar la contrasenya amb urgència. Això és phishing.

El correu inclou un enllaç que porta a una pàgina que imita l’entorn corporatiu. L’usuari confia, accedeix i introdueix les seves dades. A partir d’aquí, l’atacant ja té accés al compte.

En altres casos, el mateix enllaç pot descarregar un arxiu que instal·la malware al dispositiu.

Tot passa en qüestió de minuts. I tot comença amb alguna cosa aparentment inofensiva.

Entendre la diferència és el que realment protegeix la teva empresa

Moltes empreses encara pensen que aquests atacs són puntuals o que només afecten grans organitzacions. Però la realitat és molt diferent. Els atacs són cada vegada més automatitzats, més freqüents i més difícils de detectar. No sempre busquen una empresa concreta, busquen qualsevol oportunitat.

Per això, protegir-se no consisteix a evitar l’atac, sinó a reduir les probabilitats que tingui èxit. Això implica treballar amb diverses capes: una correcta configuració del domini (SPF, DKIM i DMARC), control sobre qui pot enviar correus en nom de l’empresa, detecció de comportaments sospitosos, formació bàsica dels usuaris i mecanismes per validar l’autenticitat dels missatges.

Quan aquestes mesures estan ben implementades, els atacs no desapareixen, però perden eficàcia. I aquesta diferència és la que realment importa.

Si vols saber més sobre com protegir la teva empresa davant aquest tipus d’amenaces i evitar suplantacions, pots consultar la nostra pàgina sobre protecció contra el phishing.

Perquè en ciberseguretat, moltes vegades tot comença amb alguna cosa petita. I entendre aquest primer pas és el que marca la diferència.